一、基本信息

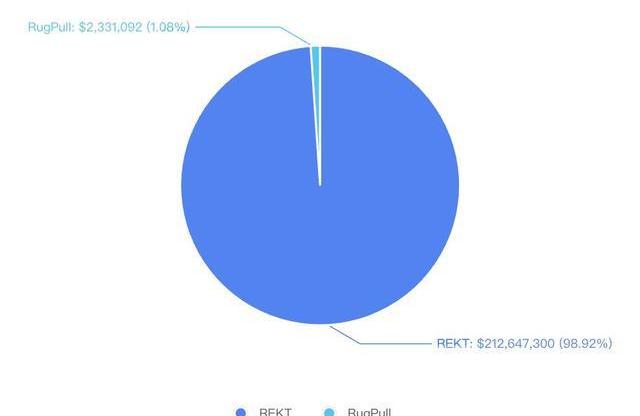

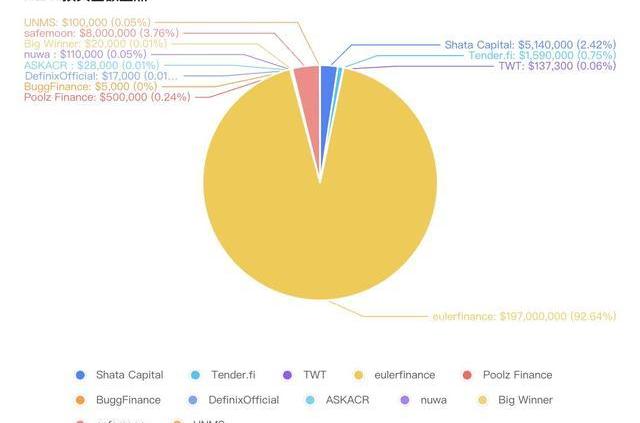

2023年3月安全事件共造成约2亿1千万美元损失,与上个月相比,本月安全事件数量和损失金额均有显著上升。其中,EulerFinance被黑客攻击,导致1.97亿美元的加密货币被盗,这是今年迄今为止加密货币损失金额最大的一次黑客攻击。不过,攻击者已经向EulerFinance道歉,并承诺将归还剩余资金。此外,RugPull数量和损失金额也出现了显著增长,社交媒体等事件仍然屡有发生,例如Twitter项目方账户伪造和官方Discord被攻击发布钓鱼链接等事件仍在持续发生。

1.1REKT盘点

No.1

3月1日,ShataCapital的EFVault合约升级后遭到攻击,损失约514万美元,主要原因是合约升级没有考虑到旧版本的数据存储结构,在读取assetDecimal变量时,读取的数据仍然是代理合约槽,即旧版本maxDeposit变量的值,导致攻击者的asserts巨大,黑客将获利资金转入TornadoCash。

攻击交易:

https://www.oklink.com/cn/eth/tx/0x31565843d565ecab7ab65965d180e45a99d4718fa192c2f2221410f65ea03743

https://www.oklink.com/cn/eth/tx/0x1fe5a53405d00ce2f3e15b214c7486c69cbc5bf165cf9596e86f797f62e81914

EFVault合约地址:https://www.oklink.com/cn/eth/address/0xf491AfE5101b2eE8abC1272FA8E2f85d68828396

攻击者地址:https://www.oklink.com/cn/eth/address/0x8B5A8333eC272c9Bca1E43F4d009E9B2FAd5EFc9

No.2

3月7日,Tender.fi疑似遭白帽黑客攻击,损失159万美元。黑客利用Tender.fi配置错误的预言机仅用一个价值70美元的GMX代币抵押品借入价值159万美元的加密资产。3月8日,链上数据显示,攻击Arbitrum生态借贷协议Tender.fi的黑客已返还了资金,Tender.fi团队同意向黑客支付62ETH(96,500美元)作为赏金。

oracle地址:

https://www.oklink.com/cn/arbitrum/address/0x614157925d4b6f7396cde6434998bfd04789272d

攻击交易:

https://www.oklink.com/cn/arbitrum/tx/0xc6e90441a684f370f0a1cd845e0d639088df20548a5c2d37f770cc85ea7306f9

No.3

3月13日,EulerFinance项目受到攻击,总损失约为1.97亿美元。造成该攻击的原因主要是EulerPool合约中的donateToReserve存在漏洞。由于该功能缺乏对调用者仓位健康度的检查,用户可以通过自主放弃一部分杠杆存款,使自身仓位失衡,从而使用Euler特色的清算规则清算自己的仓位而获利。攻击者回应攻击行为,并声称将归还被盗资金。

攻击交易:

https://www.oklink.com/cn/eth/tx/0xc310a0affe2169d1f6feec1c63dbc7f7c62a887fa48795d327d4d2da2d6b111d

No.4

3月15日,PoolzFinance在ETH、BSC和Polygon上的LockedDeal合约遭到攻击,价值约500,000美元。攻击者调用存在漏洞的函数“CreateMassPools”,由于合约版本较低,且合约内未做溢出检查,导致攻击者在参数_StartAmount中传入恶意值触发整数溢出漏洞。

动态 | OKB发布年度报告:全年交易额111.5亿美元,共回购近1400万枚OKB:OKB今日发布 OKB 生态2019年度报告,据报告内容显示在2019年OKB全年交易额111.5亿美元,全年最高涨幅达631%,而根据回购规则,在2019年,OKB共回购了13978364.45 枚。[2020/1/22]

ETH攻击交易:https://www.oklink.com/cn/eth/tx/0x118a617bddd1c14810113be81ce336f28cc1ee7a7b538a07184b93e7c51bdc00

BSC攻击交易:

https://www.oklink.com/cn/bsc/tx/0x39718b03ae346dfe0210b1057cf9f0c378d9ab943512264f06249ae14030c5d5

Polygon攻击交易:

https://www.oklink.com/cn/polygon/tx/0x606be0ac0cdba2cf35b77c3ccbbd8450b82e16603157facec482958032558846

No.5

3月16日,BuggFinance受到攻击,项目损失约5000美元,黑客调用0xFea6aA4a9d44137Ac7cA1a288030A4161f686df3合约的0x814b2047方法修改合约的slot为攻击者创建的恶意$XjdgZU代币地址(0x616F26C1394645653C74FEa49029DBf4d8119482),通过构造恶意参数以绕过受害合约swap函数中的检查并将$XjdgZu交换为BUGG,然后交换为17BNB,完成获利。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x01e8efe7b5d791b0786a23e98dcd1af196863c85d86af2de0f9f3178ffb9903b

受害者合约:https://www.oklink.com/cn/bsc/address/0xFea6aA4a9d44137Ac7cA1a288030A4161f686df3

No.6

3月17日,DefinixOfficial项目受到价格操纵攻击,损失约17,000美元。由于Definix的流动性较低,攻击者首先进行swap去操纵价格,然后调用RebalancePool.rebalance()强制恢复价格,获利51BNB。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x5de8b8ac186116ea7d887b3366de953f9facb77ef694ddcd4a3e4641c57217c0

No.7

3月17日,ParaSpace项目受到攻击,白帽黑客抢先攻击并归还相关资产,项目未受资金损失,主要原因是在合约0xddde38696fbe5d11497d72d8801f651642d62353的函数scaledBalanceOf()上,该函数用于通过supply()函数计算用户的抵押品。然而,通过在函数getPooledApeByShares()中操纵APE代币的数量可以使scaledBalanceOf()返回一个大额值。用户可以拥有大量抵押品,并使用它来借更多的资产。

攻击交易:https://www.oklink.com/cn/eth/tx/0xe3f0d14cfb6076cabdc9057001c3fafe28767a192e88005bc37bd7d385a1116a

No.8

3月21日,BSC链上的ASKACRToken受到攻击,项目损失85BNB约28,000美元,根本原因是在transfer函数中会对lp持有者进行奖励分配,但是并未验证transferamount,导致攻击者先大量添加流动性然后通过批量的零amount转账进行获利。

攻击交易:https://www.oklink.com/cn/bsc/tx/0xc24a5705670873f21c937499ca4493a1a5423a9be44b406bebfc6bd7726adca3

受害者合约:https://www.oklink.com/cn/bsc/address/0x5aE4b2F92F03717F3bdFE3B440D14d2f212D3745

报告:大额比特币转账并不意味着市场操纵:据此前报道,5月20日晚间,某2009年远古比特币地址的50 BTC出现异动,有声音猜测该地址可能属于中本聪,而后多方给出分析称不太可能。当时比特币价格受影响大幅波动。

Intotheblock最近发文称,大型钱包采取这种行动并不一定意味着操纵。由于一些因素,该行业的大多数巨鲸成为大型代币持有者,要么是创建了与数字资产相关的业务,要么是进入加密领域的极早采用者,因此,它们通常比普通投资者拥有更多优势。无论何时,像灰度这样的大型实体大举进入该行业(从5月11日到5月29日,灰度共购买18910枚BTC),这很可能表明,随着投资者不断增加其在生态系统中的原始头寸,这是一种信心的表现。该报告补充说,“尽管18910枚BTC看起来是个大数字,但比特币仍然高度分散。当资产高度分散时,就不那么容易受到巨鲸行为的影响。”(AMBCrypto)[2020/6/7]

No.9

3月22日,BSC链上项目nuwa受到攻击,损失约11万美元,主要原因是由于外开源的nuwa合约存在后门函数0xfa319eee会将存入的$BUSD换成$nuwa并将合约中的所有$nuwa发送给调用者。值得注意的是原本的攻击者被MEV机器人0x286E09932B8D096cbA3423d12965042736b8F850抢跑,机器人随后将获利的nuwa抛售获利。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x4cd49b9bf7ee4d1bd1265a0eaec2f3c22beabbb91f1dae1848f2cefe774aa92c

受害者合约:

https://www.oklink.com/cn/bsc/address/0x11a31bb12f57b0f3dd403f6b73ea28c64fdb5ccb

No.10

3月25日,BSC链上项目BigWinner被攻击,项目损失2w美元,主要原因是项目奖励计算出现错误,奖励是按照用户当前持有LP的比例,没有考虑LP转让后的多次分红。攻击者创建多个子合约,将之前通过增加流动性获得的LP依次转移到子合约中,然后子合约质押LP,通过getStaticIncome领取奖励,通过redemption_lp提取LP。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x99bd500387e8135c15dc6c04fb3cb5d2d50ff8d142c2f1bd3d8eca21f805653d

No.11

3月29日,safemoon项目受到攻击,由于项目更新合约时引入了一个publicburn漏洞,导致攻击者将apir池中代币进行燃烧拉高价格进行攻击。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x48e52a12cb297354a2a1c54cbc897cf3772328e7e71f51c9889bb8c5e533a934

No.12

3月29日,BSC链上项目UNMS受到攻击,损失约10万美元,由于未开源合约0x5d0078c31bc748a25f7b527aab1fc04d04fc7270189691939033423035198192997中的claimMintToken函数是通过该代币pair的reserve计算要铸造的代币数量,攻击者通过flashloan大量借入pair中的BUSD,导致BUSD和UNMS的比例发生巨大变化,然后从合约中取出189452864815631476477918587UNMS,卖出100kBUSD。

攻击交易:

https://www.oklink.com/cn/bsc/tx/0x5feb28c35ddda566cf224714f7f721d093ab1de964ea0420f025dd44d953a344

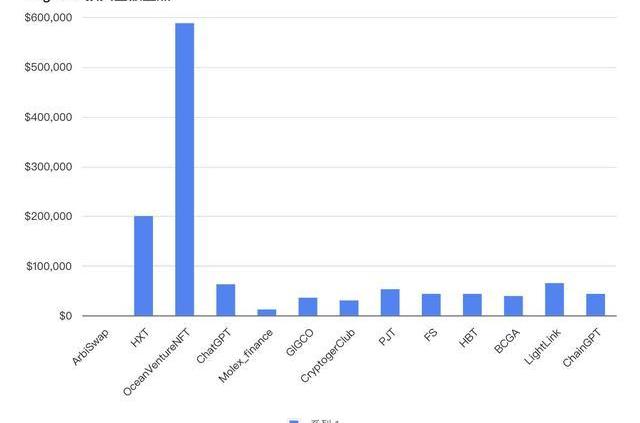

1.2RugPull盘点

No.1

3月2日,Arbitrum生态DEXArbiSwap疑似RugPull,ArbiSwap部署者在RugPull前铸造1万亿枚ARBI,然后将ARBI兑换为USDC,导致USDC/ARBI交易对中的ARBI大幅下降,在下一个区块,机器人通过USDC到ARBI再到ETH的交易进行空间套利,获利68.47枚ETH约10万美元。ArbiSwap已将84枚ETH转至以太坊主网并发送至TornadoCash。

声音 | BitMEX首席执行官:全球最大经济体的货币政策是推动BTC创新高的“主要驱动力”:据AMBCcrypto报道,首席执行官Arthur Hayes在接受CNBC主持人Ran NeuNer的采访时谈到了比特币突破2017年12月创下的历史新高的可能性,同时指出全球最大经济体的货币政策是“主要驱动力”。Arthur Hayes表示,我认为推动(比特币抛物线走势)的主要趋势之一是央行印钞。[2019/7/9]

相关交易:https://www.oklink.com/cn/arbitrum/tx/0x54ca307057b38110f60fce515ba35321fde82b876b4a2abf77368924903216e1

合约地址:

https://www.oklink.com/cn/arbitrum/address/0x9dB8a10C7FE60d84397860b3aF2E686D4F90C2b7

No.2

3月2日,HexTrustToken项目,疑似RugPull,670BNB已转移到TornadoCash

合约地址:https://www.oklink.com/cn/bsc/address/0x0003018BA02BacafC28cd8926D4a46A4bb20d76A#code

No.3

3月3日,OceanVentureNFT项目,疑似RugPull,代币价格下降98%,50个钱包以~588k美元的价格出售代币。代币由EOA0xe7e分发。

合约地址:https://www.oklink.com/cn/bsc/address/0xA592581FC325a368f17D0B3B82854f4c9f3E4400

No.4

3月5日,虚假的ChatGPT项目,疑似RugPull,合约部署者移6.28万美元除流动性,并删除了他们的社交媒体帐户。

合约地址:https://www.oklink.com/cn/bsc/address/0xC73126E7f0b24Eba8f5430768650C8233c875985

No.5

3月7日,Molex_finance项目,疑似RugPull,合约部署者移了除流动性,并将42.8BNB存入TornadoCash。

合约地址:https://www.oklink.com/cn/bsc/address/0xd6F71D59bC112217336373d03245Cc59E502CDCd

No.6

3月8日,prvt_data项目,疑似RugPull,价格下降87%。

合约地址:https://www.oklink.com/cn/bsc/address/0x2578F9Dc1a9F3C4784BD6D9D69A1070607DC898c

No.7

3月9日,CryptogerClub项目,疑似RugPull,合约部署者移除了105BNB流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x910b0Cb55121190d9E4176D449E26EE3BBbBff1F

No.8

3月9日,虚假GIGCO代币项目,疑似RugPull,合约部署者移除了3.57万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x7A51D02aba1751B4917E9D5a21bB6A179ef8B791

No.9

3月9日,PJT项目,合约部署者移除了5.28万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0xd6B51f9017fe83c636b1d769DA9Bd61C27AdD018

No.10

3月10日,aptos链上Mosquitos_fin价格下跌99%,管理员铸造大量代币进行抛售。

合约地址:https://www.oklink.com/cn/aptos/address/0x4db735a9d57f0ed393e44638540efc8e2ef2dccca3bd30c29bd09353b6285832

声音 | 肖磊:全球三分之一人口将拥有统一数字货币:6月9日,财经作家肖磊发文指出,拥有全球三分之一人口使用规模的美国社交巨头Facebook将在明年推出数字货币Libra。Libra将与“一篮子”货币挂钩,Facebook将通过基金会来运作Libra,这就类似于目前国际货币基金组织的结构,但其渗透能力远远要高于国际货币基金组织。全球货币市场,有太多的痛点需要解决,但自上而下的方案是行不通的,因为在这个领域,没有一个大国会主动放弃自己的铸币权。当前的问题在于,主权货币在适应全球性交易和结算领域,无法摆脱依赖于结算机构的问题,以及迅速满足消费场景变化的问题。在这种背景下,就算没有机构推出新的全球性支付模式,一些交易者也会采取现有的数字货币,比如比特币、以太坊等作为转账工具。当然,Libra不是用来颠覆美元的,更多的是解决用户的消费和转账问题。按照计划,2020年第一季度之前,Libra将在全球十几个国家中建立数字支付系统。而且也在筹备部署线下ATM(自动取款机)。[2019/6/10]

No.11

3月10日,FS项目,合约部署者移除了4.34万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0xe3a19e70987b5aa6643343729cC0B327d76dE70A

No.12

3月10日,HBT项目,合约部署者移除了4.34万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0xe3a19e70987b5aa6643343729cC0B327d76dE70A

No.13

3月13日,bsc链上BCGA项目RugPull,owner0x44f2526bca61fb789fef81c3a36bee2fdecf8acb调用0x25bbb5ae铸造了大量$BCGA,然后立即换成128.45BNB,获利约39,092美元。

攻击交易:https://www.oklink.com/cn/bsc/tx/0x59367a104ed5737fc61691dd7a09c4a34e590aa5a7f340d06c3592e66004355c

No.14

3月16日,DofferingDoc项目,代币价格下降83%以上。

合约地址:https://www.oklink.com/cn/bsc/address/0xf9d501495055E17F681D7Cd858Ef6628dFF71823

No.15

3月18日,LightLink项目,合约部署者移除了6.5万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x44CE3a2e98125c1C370Beb6fbA6E8Bc19CaB3fD9

No.16

3月18日,ChainGPT项目,合约部署者移除了4.34万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x6e70ee54564298e7F1dc0523f8190aEf8529eBBF

No.17

3月18日,SlothClimb项目,价值9.35万美元的流动性被EOA0xe9b7d移除。

合约地址:https://www.oklink.com/cn/bsc/address/0xBCC1AE526d8BeBAB02af19945A866dDC0DF80F37

No.18

3月19日,APPLE代币项目,合约部署者移除了3万美元流动性,价格下降95%。

合约地址:https://www.oklink.com/cn/bsc/address/0x8F81bbC8Cd2484b252e8288528cf2ec903619369

No.19

3月19日,SpaceID项目,合约部署者移除了96.5BNB流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x8993bb142c1be4dd22c1f79b3a68b18852b55aad

动态 | 安全公司:全球知名第三方js服务被劫持 存在针对交易所的攻击行为:慢雾预警,全球知名第三方 js 服务被劫持,存在针对交易所的攻击行为。今日ESET 的研究人员发现黑客修改StatCounter分析平台使用的JavaScript 代码,并试图嵌入Gate.io 页面盗取加密货币。研究人员称,由于攻击者使用多个帐户来接收被盗资金,所以并不能确切知道被盗的数量。然而,他们认为损失可能很大。ESET表示已通知两家公司此次袭击事件,但目前尚未收到Gate.io 回复评论请求,也无法联系到 StatCounter。[2018/11/7]

No.20

3月20日,FlyghtLite项目,合约部署者移除了95BNB流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x8993bb142c1be4dd22c1f79b3a68b18852b55aad

No.21

3月21日,bsc链上BNQ项目RugPull,合约owner调用合约后门,获取大量代币进行抛售,获利7.1万美元。

相关交易:https://www.oklink.com/cn/bsc/tx/0x97824224c549a5a5158d72c34166ae88f538fecb491dfb4bff548efabb624b28

No.22

3月21日,BELE_GameFi项目,移除了6.66万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x6e3d2986a5dea289d2682acbba684814d63e9eb9

No.23

3月21日,culs项目,移除了2.78万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0xc31AbB4BE8d38772b90b46BE7e88f84Cfe08cef9

No.24

3月22日,假的SpaceID项目,移除了19.1万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x1472a65DdB95d3575A38adf55b0c38E6adD22278

No.25

3月22日,另一假的SpaceID项目,移除了3.3万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x42837f962dadd0951235d7694451f6ed68072ece

No.26

3月23日,DEAT代币项目,移除了6.38万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x6A1872c88d45e1e38045582133a77f021A14184d

No.27

3月23日,一个假的Arbitrum代币代币项目,移除了5.9万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0xC7Ecf9dc57076eFEa7009a24c7155968CbEB7500

No.28

3月24日,EC代币项目,移除了4.3万美元流动性,价格下降98%。

合约地址:https://www.oklink.com/cn/bsc/address/0xE7a4d4669Ad6b445F213e213768d0673c2637795

No.29

3月24日,DESTINY项目,移除了12万美元流动性,价格下降98%。

合约地址:https://www.oklink.com/cn/bsc/address/0x673246c704b6ba3982549230e9b05acf07c255b6

No.30

3月25日,EDAO项目,移除了3.93万美元流动性,价格下降99%。

合约地址:https://www.oklink.com/cn/bsc/address/0x900882Be74c5Cb53eF02D603fCF006CDEf0495c9

No.31

3月26日,KOKO项目,价格下降99%。

合约地址:https://www.oklink.com/cn/optimism/address/0x7da25bc4cfaed3f29414c6779676e53b19a356f5

No.32

3月27日,ARKEN项目,移除了8.1万美元流动性,价格下降99%。

合约地址:https://www.oklink.com/cn/bsc/address/0x636cc5d886F928c2E33d0d52b0fcAe0155CbCE25

No.33

3月27日,AGD项目,移除了4.9万美元流动性,价格下降99%。

合约地址:https://www.oklink.com/cn/bsc/address/0x6d04B585eC4b3fE27d5356ca270fD6bd43d0Af47

No.34

3月28日,MYSL项目,移除了3.83万美元流动性,价格下降99%。

合约地址:https://www.oklink.com/cn/bsc/address/0x3Ec8e938C7EFb109B60D27e7542DB283e297378f

No.35

3月29日,BWR代币项目,移除了4.7万美元流动性。

合约地址:https://www.oklink.com/cn/bsc/address/0x0725A39120e3987dC88856800c409260286616c2

1.3社媒与钓鱼盘点

No.1

3月1日,WickensNFT项目Discord服务器遭攻击,攻击者发布钓鱼消息。

No.2

3月1日,TheDogePoundNFT项目Discord遭攻击,攻击者发布钓鱼消息。

No.3

3月1日,aliquoxyz项目Discord服务器遭攻击,攻击者发布钓鱼消息。

No.4

3月2日,MetaclubSociety项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.5

3月3日,@CetsB00bs推特帐户发布了一个网络钓鱼链接hxxps://launclnmynft.io,不要与网站交互或批准任何交易。

No.6

3月4日,@arbitrum推特帐户发布了一个网络钓鱼链接。不要与hxxps://arbitrum-live.com/交互。

No.7

3月4日,@FractonProtocol推特帐户发布了一个网络钓鱼链接。不要与hxxps://fratcon.cool/交互。

No.8

3月4日,@LegendsYokai推特帐户发布了一个网络钓鱼链接。不要与hxxps://legendyokai.com/交互。

No.9

3月4日,FiHPnft项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.10

3月5日,虚假的@Uniswap推特帐户发布了一个网络钓鱼链接。不要与hxxps://app.connectify-web3.com/交互

No.11

3月5日,GGMC_nft项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.12

3月6日,zkboredapes项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.13

3月5日,一个虚假的@arbitrum推特帐户发布了一个网络钓鱼链接,不要与hxxps://arbiitrum-bridge.club/交互。

No.14

3月8日,DumpiesNFT项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.15

3月9日,CasualSloths项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.16

3月9日,一个虚假的@quant_network推特帐户发布了一个网络钓鱼链接,不要与hxxps://stake-quant.com/交互。

No.17

3月9日,一个虚假的@apecoin推特帐户发布了一个网络钓鱼链接,不要与hxxps://apescoineth.com/交互。

No.18

3月9日,generative_xyz项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.19

3月9日,一个虚假的@Polkadot推特帐户发布了一个网络钓鱼链接,不要与hxxps://claim.polkapot.network/交互。

No.20

3月10日,一个虚假的@SingularityNET推特帐户发布了一个网络钓鱼链接,不要与hxxps://singularitynet-airdrop.org/交互。

No.21

3月11日,Theta_Network项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.22

3月11日,DanketsuNFT项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.23

3月10日,由于EulerFinance最近受到攻击,钓鱼者创建钓鱼网站,请不要与hxxps://eulerrefunds.com交互。

No.24

3月14日,一个虚假的@Gamiumcorp推特帐户发布了一个网络钓鱼链接,不要与hxxps://gamium-airdrop.com交互。

No.25

3月15日,一个虚假的@FEGtoken推特帐户发布了一个网络钓鱼链接,不要与hxxps://fegtokens.in/交互。

No.26

3月16日,EchelonFND项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.27

3月16日,一个虚假的@abraCATabranft推特帐户发布了一个网络钓鱼链接,不要与hxxps://mint-page.github.io/-abraCATabra/交互。

No.28

3月17日,该钓鱼网站hxxps://maroon-golden-trackglitchme/indcoinhhtml,被宣传为假的coinbase恢复页面。

No.29

3月18日,一个虚假的@BoredApeYC推特帐户发布了一个网络钓鱼链接,不要与hxxps://mdvmm-summon.xyz/交互。

No.30

3月18日,一个虚假的@arbitrum推特帐户发布了一个网络钓鱼链接,不要与hxxps://arbitruml2.io/airdrop/交互。

No.31

3月19日,DreamlandGEN项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.32

3月19日,一个虚假的@avalancheavax推特帐户发布了一个网络钓鱼链接,不要与hxxps://avax-v2.xyz/交互。

No.33

3月20日,bobanetwork项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.34

3月21日,theartbankers项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.35

3月21日,一个虚假的@arbitrum推特帐户发布了一个网络钓鱼链接,不要与hxxps://claim.arbltrum.foundation/交互。

No.36

3月22日,一个企图用arb空投进行钓鱼的网址hxxps://airdrop.arbitram.io/AbJJ,已成功9.7万美元,请不要与之交互。

No.37

3月23日,一个假的opensea空投钓鱼网站hxxps://aidropopensea.com/,请不要与之交互。

No.38

3月23日,一个假的blur空投钓鱼网站hxxps://blur-airdrop.top/,请不要与之交互。

No.39

3月24日,KaspaCurrency项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.40

3月24日,一个假的zkSync空投钓鱼网站hxxps://zsync.cc/,请不要与之交互。

No.41

3月25日,arbitrum项目Discord服务器遭受攻击,攻击者发布虚假消息。

No.42

3月27日,一个虚假的@VelaExchange推特帐户发布了一个网络钓鱼链接,不要与hxxps://vela-exchance.in/交互。

No.42

3月29日,一个虚假的@arbitnum推特帐户发布了一个网络钓鱼链接,不要与hxxps://arbirutum.com/交互。

1.4其他

No.1

3月6日,PeopleDAO在数字资产管理平台Safe上的社区金库多签钱包在3月6日发放月度贡献者奖励时,被黑客通过社会工程攻击盗取76枚ETH。PeopleDAO通过GoogleForm收集每月贡献者奖励信息,会计负责人在Discord公共频道中错误共享了一个具有编辑权限的链接,黑客通过该链接获得编辑权限后,在表格中插入一笔支付76枚ETH给自己地址的付款,并将其设置为不可见。由于该恶意隐藏,团队领导在复查时没有发现,在下载带有insertef数据的csv文件后提交到Safe的CSVAirdrop工具进行奖励发放。

No.2

3月20日,Harvest_Keeper项目方特权账户通过调用getAmount函数转移用户在HarvestKeeper合约中质押的USDT,特权账户获利71.4万美元。

二、安全总结

2023年3月,DeFi领域发生了多起安全事件,包括涉及资金近2亿美元的攻击事件,这些事件主要是由于智能合约中存在漏洞和错误配置导致黑客攻击,造成了重大的财务损失。为了避免类似事件再次发生,开发者需要采取行动,包括在编写安全代码时实施最佳实践、定期审计智能合约以及漏洞赏金计划。此外,投资者和用户必须在投资DeFi协议前谨慎行事,充分研究和分析风险。本月社媒钓鱼项目多发,数个项目官方discord被攻击发布钓鱼链接,用户参与相关项目时,需要时刻保持警惕,请不要随意点击可疑链接,以防止资产损失。

来源:环球市场播报 随着经济受冲击引发GDP大幅下降 比特币或跟随股市走低:根据加密投资公司Maple Leaf Capital一项临时调查显示,在130名受访者中.

一、今日头条 阿里M6大模型前带头人杨红霞加盟字节跳动,参与语言生成大模型研发 二、财经新动向 兰博基尼去年营业利润同比增56.4%.

致力于设计、开发和空间运营的事务所Noiascape日前为伦敦共享生活网络品牌HighStreetHouse设计了其最新的门店.

每周加密货币分析显示价格一直在混合方向交易。比特币(BTC)本周波动较大,价格在26,787美元至28,755美元之间。过去几天,以太坊价格分析已成功突破1,700水平.

自今年初以来,不断有投资基金等因虚拟货币价格较为低廉,而重新开始买入。 记者丨刘四红 编辑丨汪乃馨 年内跌宕起伏的比特币,近日价格又开启短期上扬.

当我们开始回升趋势时,是时候采取那些在下一次牛市真正到来时对我们有利的举措了。因此,我们将重新审视我们最喜欢的三个山寨币项目,并重新投资三个我们知道将在下一次加密牛市中大放异彩的绝佳选择.